重要インフラのために設計された最も包括的なソリューション

先進のAIによる検知・対応と、CVE情報にとどまらないOTリスク管理を組み合わせ、未知の脅威にも対応

統合されるIT/OT環境、

受け身の対策

OTのリスク管理、検知、対処を

変革しましょう。

IT & OTに対する一元的可視性を実現

Darktrace / OT™ はすべてのOTデバイスをあらゆるITおよびOTプロトコルにわたって識別、可視化、保護し、エンジニアリングおよびセキュリティチームは統一されたプラットフォームを使って、生産性を損なうことなく自信を持ってワークフローを評価し、セキュリティ体制を維持し、リスクを管理することができます。

受動的スキャニングおよび能動的スキャニングから取得したリアルタイムのアセットインベントリを維持し、CVEおよびEnd-Of-Lifeステータスを即座に明らかにします

産業用プロトコルおよびデバイスに対するエンドツーエンドのカバレッジを、業界をリードするITアクティビティ分析と組み合わせ、OTエンジニアとセキュリティオペレーション部門の両方に対して生産性とセキュリティの維持を同時に提供します

生産設備の専用OTアセットからネットワークおよびクラウド上のコネクテッドITシステムまで、単一の信頼できるプラットフォームを使ってすべての相互接続されたデバイスを保護することができます

お客様の環境で今すぐお試しください

AIが主導する検知、

調査 & 遮断

Darktrace / OTは自己学習型AIを活用して組織の通常のビジネスオペレーションを理解し、内部関係者による脅威、既知および未知の脅威、ゼロデイ脅威を大規模に検知し阻止することができます。

Cyber AI Analyst™ はITとOT全体に渡るすべての脅威を自動的に調査し、クリティカルなインシデントを優先付け、生産部門のエンジニアとセキュリティアナリストのために調査結果をまとめます。

Darktrace / OTにより、セキュリティチームと生産部門のチームは許容されるアクションについて合意し、精密な対処により、脅威を阻止し封じ込めつつ生産の継続を確保することができます。

それぞれの組織専用の

リスク管理

Darktrace / OTは、個別のCVEスコアを超えた、包括的かつコンテキストを含む全体像を構築することにより、それぞれのインフラに固有のリスクを理解します。

IT、OT、CVEデータ、MITREテクニックを組み合わせ、攻撃経路のマッピングおよび優先付けを行います。

パッチが利用できない場合にも、Darktraceは全体のリスク低減につながる他の緩和策を提示することができます

既知のAPTグループにより使用されているMITREテクニックを組織固有の攻撃経路にマッピングします

ソリューション概要を読む

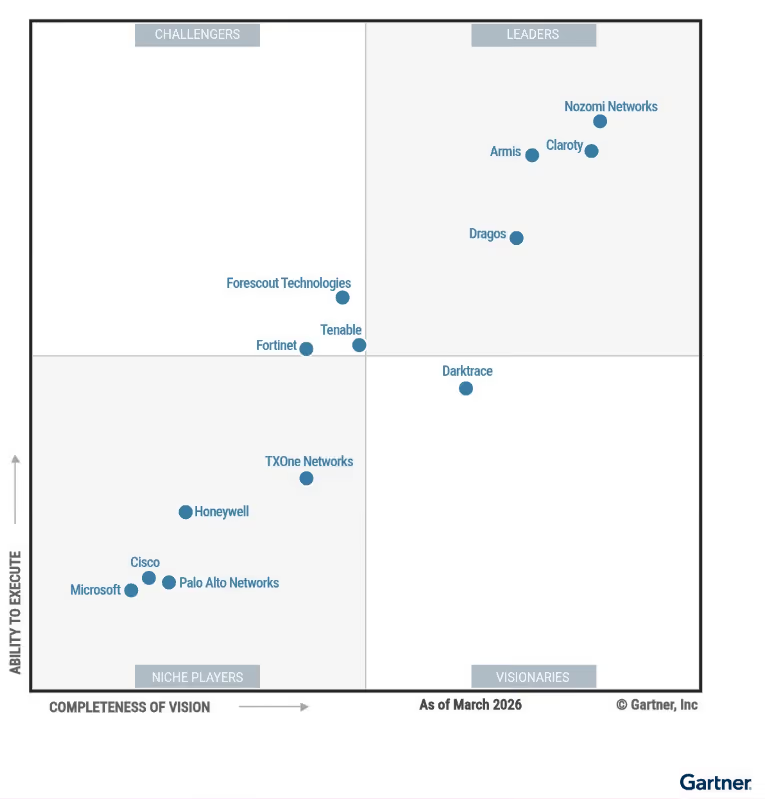

Darktrace / OT named as the only Visionary in the 2026 Gartner® Magic Quadrant™ for CPS Protection Platforms

Learn why organizations worldwide trust Darktrace to secure critical infrastructure while maintaining operational resilience.

Over 150 reviews on Gartner Peer Insights

今日の課題に対応した

信頼のOTセキュリティ

Darktrace / OTは高度な脅威を大規模に検知してきた実績があります。脅威データに依存する他のセキュリティアプローチとは異なり、Darktrace / OTは自己学習型AIを使って組織の通常のオペレーションを理解し、新手の脅威の検知を可能にします。

自己学習型AIが

ゲームチェンジャーに

大規模イベントのセキュリティ対策の課題-たとえば、「アクセスのパラドックス」、ITとOTの統合、迅速な対応の重要性などを解説したブログをご確認ください。

エアギャップアプローチの限界

エアーギャップによるセキュリティ対策はサイバー攻撃に対するレジリエンスには不十分です。可視性を確保しサイバー脆弱性を縮小する方法についてお読みください。

OT内部関係者からの脅威をどう見つけるか

OTシステムにとって内部関係者からの脅威が特に重大なセキュリティリスクになる理由、内部関係者からの脅威対策の課題、内部関係者からの脅威を緩和する解決策について解説しています。

CVEスコアの先のリスク管理

多数の複雑なOTデバイスの中からCVEを識別することは手間と時間のかかる作業であり、貴重なリソースを浪費することになります。Darktrace / OTがリスク管理をどのように支援するかご確認ください。

OTをダウンさせたContiランサムウェア

ランサムウェアがIT/OT統合環境にどのように拡散する恐れがあるか、そしてこれらの脅威を封じ込めるために自己学習型AIが組織にもたらす力について解説します。

Cyber AI Analystによる報告の加速

Darktraceがサイバーセキュリティインシデントの報告に関する米国連邦法への対応にどう役立つかを説明します。

すべてのPurdueレベルにわたる保護

SPANまたはTAPによる幅広いOTネットワーク可視性の確保

OTに特化したプロトコルおよび現在のITプロトコルに対するディープパケットインスペクションを実行

暗号化された専用のOSプロトコルの通常のアクティビティを学習

主要なフレームワークへのマップ

MITRE

DarktraceモデルをMITRE ATT&CK for ICSに自動的にマッピング

NIST

NISTその他の規制および規格への対応を支援